Attention : la fausse arnaque de popularité de GitHub incite les développeurs à télécharger des logiciels malveillants

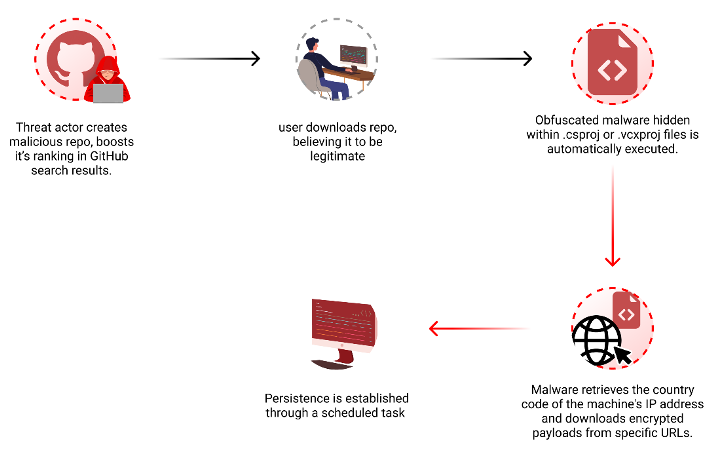

Les acteurs malveillants profitent désormais de la fonctionnalité de recherche de GitHub pour inciter les utilisateurs peu méfiants à la recherche de référentiels populaires à télécharger de faux homologues qui servent de logiciels malveillants.

La dernière attaque contre la chaîne d’approvisionnement des logiciels open source consiste à dissimuler un code malveillant dans les fichiers du projet Microsoft Visual Code, conçu pour télécharger les charges utiles de l’étape suivante à partir d’une URL distante, a déclaré Checkmarx dans un rapport partagé avec The Hacker News.

“Les attaquants créent des référentiels malveillants avec des noms et des sujets populaires, en utilisant des techniques telles que des mises à jour automatisées et de fausses étoiles pour améliorer les classements de recherche et tromper les utilisateurs”, a déclaré le chercheur en sécurité Yehuda Gelb.

L’idée est de manipuler les classements de recherche dans GitHub pour amener les référentiels contrôlés par les acteurs menaçants au premier plan lorsque les utilisateurs filtrent et trient leurs résultats en fonction des mises à jour les plus récentes et augmentent la popularité via de fausses étoiles ajoutées via de faux comptes.

Ce faisant, l’attaque confère une apparence de légitimité et de confiance aux référentiels frauduleux, incitant ainsi les développeurs à les télécharger.

“Contrairement aux incidents passés où les attaquants ajoutaient des centaines ou des milliers d’étoiles à leurs dépôts, il semble que dans ces cas, les attaquants ont opté pour un nombre d’étoiles plus modeste, probablement pour éviter d’éveiller les soupçons avec un nombre exagéré.” dit Gelb.

Il convient de souligner que des recherches antérieures menées par Checkmarx à la fin de l’année dernière ont révélé un marché noir comprenant des boutiques en ligne et des groupes de discussion vendant des étoiles GitHub pour augmenter artificiellement la popularité d’un référentiel, une technique appelée inflation d’étoiles.

De plus, la majorité de ces référentiels sont déguisés en projets légitimes liés à des jeux, astuces et outils populaires, ajoutant une autre couche de sophistication pour rendre plus difficile leur distinction du code inoffensif.

/>

/>

Certains référentiels ont été observés en train de télécharger un fichier .7z crypté contenant un exécutable nommé « feedbackAPI.exe » qui a été gonflé à 750 Mo dans le but probable d’échapper à l’analyse antivirus et finalement de lancer un logiciel malveillant partageant des similitudes avec Keyzetsu clipper.

Le malware Windows, apparu au début de l’année dernière, est souvent distribué via des logiciels piratés tels qu’Evernote. Il est capable de détourner les transactions de crypto-monnaie vers les portefeuilles appartenant aux attaquants en remplaçant l’adresse du portefeuille copiée dans le presse-papiers.

Les résultats soulignent la diligence raisonnable que les développeurs doivent suivre lors du téléchargement de code source à partir de référentiels open source, sans parler des dangers de se fier uniquement à la réputation comme mesure pour évaluer la fiabilité.

“L’utilisation de référentiels GitHub malveillants pour distribuer des logiciels malveillants est une tendance continue qui constitue une menace importante pour l’écosystème open source”, a déclaré Gelb.

“En exploitant la fonctionnalité de recherche de GitHub et en manipulant les propriétés du référentiel, les attaquants peuvent inciter les utilisateurs sans méfiance à télécharger et à exécuter du code malveillant.”

Ce développement intervient alors que Phylum a déclaré avoir découvert une augmentation du nombre de paquets de spam (c’est-à-dire non malveillants) publiés dans le registre npm par un utilisateur nommé ylmin pour orchestrer une “campagne massive d’agriculture cryptographique automatisée” qui abuse du protocole Tea .

“Le protocole Tea est une plate-forme web3 dont l’objectif déclaré est de rémunérer les mainteneurs de packages open source, mais au lieu de récompenses en espèces, ils sont récompensés par des jetons TEA , une crypto-monnaie”, a déclaré l’équipe de recherche de la société .

“Le protocole Tea n’est même pas encore en ligne. Ces utilisateurs récoltent des points du ‘Testnet incité’, apparemment dans l’espoir qu’avoir plus de points dans le Testnet augmentera leurs chances de recevoir un largage ultérieur.”