Bloody Wolf étend ses attaques RAT NetSupport basées sur Java au Kirghizistan et en Ouzbékistan

Bloody Wolf étend ses attaques NetSupport RAT en Asie centrale

Le groupe cybercriminel Bloody Wolf NetSupport RAT intensifie ses opérations malveillantes en Asie centrale.

Depuis juin 2025, il cible le Kirghizistan avant d’étendre sa campagne au Ouzbékistan en octobre 2025.

Leur objectif : déployer le malware NetSupport RAT via des attaques d’ingénierie sociale.

Une campagne d’attaques sophistiquée

Selon un rapport du Group-IB réalisé avec Ukuk, organisme public rattaché au bureau du procureur général kirghize,

Bloody Wolf a visé plusieurs secteurs stratégiques :

- finance

- gouvernement

- technologies de l’information

Les cybercriminels usurpent l’identité du ministère de la Justice kirghize en envoyant de faux documents PDF.

Ces fichiers contiennent des domaines frauduleux hébergeant des archives Java (JAR) malveillantes conçues pour installer NetSupport RAT.

Une méthode d’ingénierie sociale bien rodée

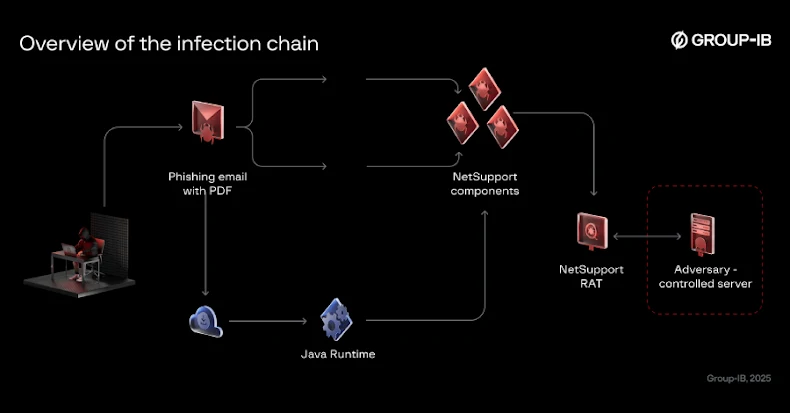

Les attaques suivent un schéma récurrent. Les victimes reçoivent des e-mails de spear-phishing contenant :

- un PDF piégé

- un lien vers un fichier JAR malveillant

- de fausses instructions pour installer Java Runtime

Bien que l’installation semble nécessaire pour consulter les documents, elle sert en réalité à exécuter le chargeur Java.

Une fois lancé, celui-ci télécharge NetSupport RAT depuis l’infrastructure contrôlée par Bloody Wolf.

Mise en place de la persistance du malware

Après installation, NetSupport RAT s’ancre dans le système via trois techniques :

- création d’une tâche planifiée

- ajout d’une clé dans le Registre Windows

- dépôt d’un script batch dans le dossier Startup

Extension de la campagne en Ouzbékistan

La phase menée en Ouzbékistan inclut une restriction de géorepérage.

Les utilisateurs situés hors du pays sont redirigés vers le site officiel data.egov[.]uz.

En revanche, les internautes en Ouzbékistan déclenchent automatiquement le téléchargement du

fichier JAR malveillant intégré au PDF.

Des outils anciens mais toujours efficaces

Les enquêteurs de Group-IB ont constaté que :

- les chargeurs JAR reposent sur Java 8 (2014)

- la version de NetSupport RAT utilisée date de 2013

Bloody Wolf semble utiliser un modèle de JAR personnalisé pour générer ses chargeurs.

Cette approche montre comment des outils banals et accessibles peuvent être transformés en armes pour mener des opérations ciblées.

Une menace persistante en Asie centrale

Actif depuis au moins 2023, Bloody Wolf continue d’exploiter la confiance envers les institutions gouvernementales

pour déployer ses malwares. Leur stratégie combine héritage technologique, ingénierie sociale et discrétion,

renforçant leur présence dans le paysage des menaces en Asie centrale.