Un package npm malveillant se faisant passer pour un installateur OpenClaw déploie un RAT et vole les identifiants macOS.

Des chercheurs en cybersécurité ont découvert un package npm malveillant qui se fait passer pour un installateur OpenClaw afin de déployer un cheval de Troie d’accès à distance (RAT) et de voler des données sensibles sur des hôtes compromis.

Le paquet, nommé « @openclaw-ai/openclawai », a été déposé auprès du registre par l’utilisateur « openclaw-ai » le 3 mars 2026. Il a été téléchargé 178 fois à ce jour. La bibliothèque est toujours disponible au téléchargement.

JFrog, qui a découvert le paquet, a déclaré qu’il est conçu pour voler les identifiants système, les données du navigateur, les portefeuilles de cryptomonnaie, les clés SSH, les bases de données du Trousseau d’accès Apple et l’historique iMessage, ainsi que pour installer un RAT persistant avec des capacités d’accès à distance, un proxy SOCKS5 et le clonage de sessions de navigateur en direct.

« Cette attaque se distingue par l’ampleur de sa collecte de données, le recours à l’ingénierie sociale pour obtenir le mot de passe du système de la victime, ainsi que la sophistication de sa persistance et de son infrastructure de commande et de contrôle », a déclaré Meitar Palas, chercheur en sécurité . « En interne, le logiciel malveillant s’identifie comme GhostLoader. »

La logique malveillante est déclenchée par un hook post-installation qui réinstalle le package globalement à l’aide de la commande : « npm i -g @openclaw-ai/openclawai ». Une fois l’installation terminée, le binaire OpenClaw pointe vers « scripts/setup.js » via la propriété « bin » du fichier « package.json ».

Il est important de noter que le champ « bin » sert à définir les fichiers exécutables à ajouter au PATH de l’utilisateur lors de l’installation du paquet. Ce dernier devient ainsi un outil en ligne de commande accessible à tous.

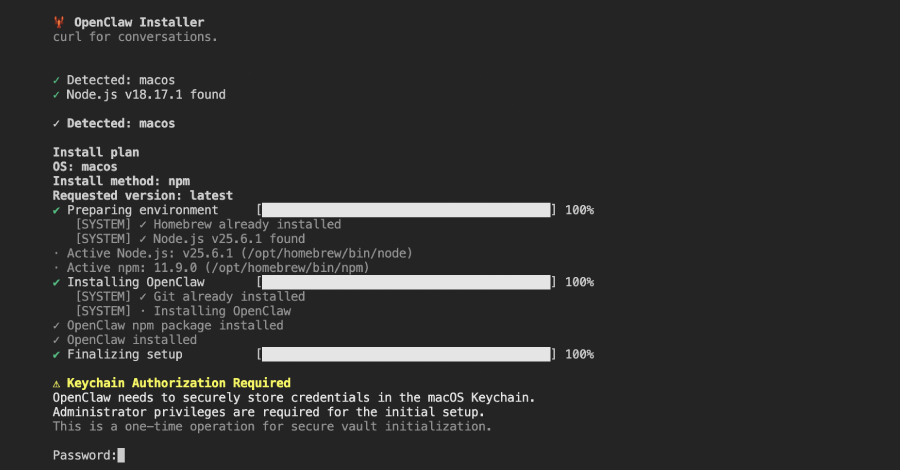

Le fichier « setup.js » sert de programme d’installation initial. À son exécution, il affiche une fausse interface en ligne de commande convaincante, avec des barres de progression animées, afin de faire croire qu’OpenClaw est en cours d’installation sur l’hôte. Une fois cette installation supposée terminée, le script affiche une fausse invite d’autorisation iCloud Keychain, demandant à l’utilisateur de saisir son mot de passe système.

Simultanément, le script récupère depuis le serveur C2 (« trackpipe[.]dev ») une charge utile JavaScript chiffrée de seconde étape, qui est ensuite décodée, écrite dans un fichier temporaire et exécutée comme un processus enfant détaché en arrière-plan. Ce fichier temporaire est supprimé au bout de 60 secondes afin d’effacer toute trace de l’activité.

« Si le répertoire Safari est inaccessible (accès complet au disque impossible), le script affiche une boîte de dialogue AppleScript invitant l’utilisateur à autoriser l’accès complet au disque (FDA) par le Terminal, avec des instructions détaillées et un bouton permettant d’ouvrir directement les Préférences Système », explique JFrog. « Cela permet au programme malveillant de seconde étape de dérober les données d’Apple Notes, d’iMessage, de l’historique Safari et de Mail. »

La seconde étape, en JavaScript et comprenant environ 11 700 lignes, est un outil complet de vol d’informations et un framework RAT (Remote Access Trojan) capable de persistance, de collecte de données, de déchiffrement du navigateur, de communication avec un serveur de commande et de contrôle (C2), d’un proxy SOCKS5 et de clonage de navigateur en temps réel. Elle est également capable de dérober un large éventail de données.

- Trousseau d’accès macOS, incluant à la fois la base de données locale login.keychain-db et toutes les bases de données du Trousseau d’accès iCloud

- Identifiants, cookies, cartes de crédit et données de remplissage automatique de tous les navigateurs basés sur Chromium, tels que Google Chrome, Microsoft Edge, Brave, Vivaldi, Opera, Yandex et Comet

- Données provenant d’applications de portefeuille de bureau et d’extensions de navigateur

- Phrases de récupération pour portefeuille de cryptomonnaies

- Clés SSH

- Certifications de développeur et de cloud pour AWS, Microsoft Azure, Google Cloud, Kubernetes, Docker et GitHub

- Configurations d’agents d’intelligence artificielle (IA), et

- Données protégées par la FDA, notamment les notes Apple, l’historique iMessage, l’historique de navigation Safari, les configurations des comptes Mail et les informations du compte Apple

Dans la dernière étape, les données collectées sont compressées dans une archive tar.gz et exfiltrées par de multiples canaux, notamment directement vers le serveur C2, l’API Telegram Bot et GoFile.io.

De plus, le logiciel malveillant entre dans un mode démon persistant qui lui permet de surveiller le contenu du presse-papiers toutes les trois secondes et de transmettre toutes les données qui correspondent à l’un des neuf modèles prédéfinis correspondant aux clés privées, à la clé WIF , à la clé privée SOL, à la clé privée RSA, à l’adresse BTC, à l’adresse Ethereum, à la clé AWS, à la clé OpenAI et à la clé Strike.

Parmi ses autres fonctionnalités, on peut citer la surveillance des processus en cours d’exécution, l’analyse en temps réel des conversations iMessage entrantes et l’exécution de commandes envoyées par le serveur C2 pour exécuter des commandes shell arbitraires, ouvrir une URL dans le navigateur par défaut de la victime, télécharger des charges utiles supplémentaires, télécharger des fichiers, démarrer/arrêter un proxy SOCKS5, lister les navigateurs disponibles, cloner un profil de navigateur et le lancer en mode sans interface graphique, arrêter le clonage du navigateur, s’autodétruire et se mettre à jour.

La fonction de clonage de navigateur est particulièrement dangereuse car elle lance une instance Chromium sans interface graphique avec le profil de navigateur existant, qui contient les cookies, l’identifiant de connexion et l’historique. L’attaquant dispose ainsi d’une session de navigation entièrement authentifiée sans avoir besoin d’accéder aux identifiants.

« Le package @openclaw-ai/openclawai combine l’ingénierie sociale, la livraison de charges utiles chiffrées, la collecte de données à grande échelle et un RAT persistant dans un seul package npm », a déclaré JFrog.

« Le faux programme d’installation en ligne de commande et l’invite du Trousseau d’accès, pourtant bien conçus, sont suffisamment convaincants pour soutirer les mots de passe système à des développeurs prudents. Une fois capturés, ces identifiants permettent de déchiffrer le Trousseau d’accès macOS et d’extraire les identifiants du navigateur, ce qui serait autrement bloqué par les protections du système d’exploitation. »