La vulnérabilité CVE-2025-14847 de MongoDB est activement exploitée dans le monde entier.

Une faille de sécurité récemment découverte dans MongoDB est activement exploitée, avec plus de 87 000 cas potentiellement vulnérables identifiés dans le monde entier.

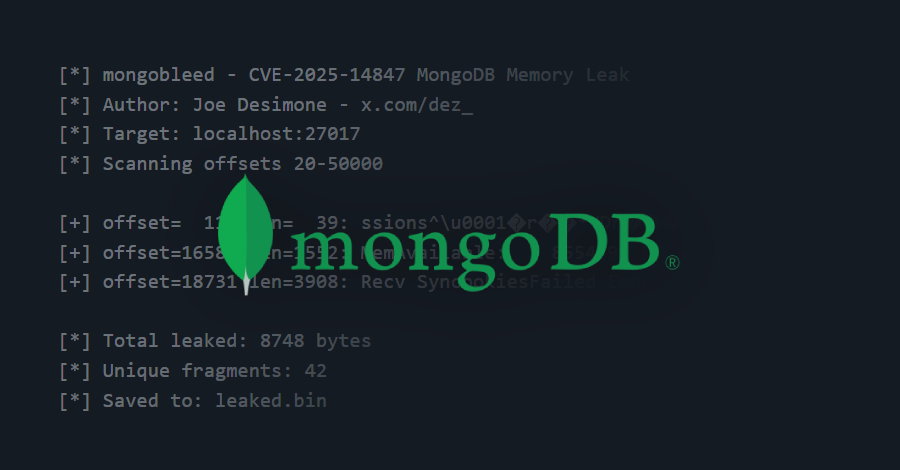

La vulnérabilité en question est référencée CVE-2025-14847 (score CVSS : 8,7). Elle permet à un attaquant non authentifié de divulguer à distance des données sensibles stockées dans la mémoire du serveur MongoDB. Son nom de code est MongoBleed .

« Une faille dans la compression zlib permet aux attaquants de provoquer des fuites d’informations », a déclaré OX Security . « En envoyant des paquets réseau malformés, un attaquant peut extraire des fragments de données privées. »

Le problème provient de l’implémentation de la décompression des messages zlib du serveur MongoDB (« message_compressor_zlib.cpp »). Il affecte les instances où la compression zlib est activée, ce qui est la configuration par défaut. L’exploitation réussie de cette faille pourrait permettre à un attaquant d’extraire des informations sensibles des serveurs MongoDB, notamment les informations utilisateur, les mots de passe et les clés API.

« Même si l’attaquant peut avoir besoin d’envoyer un grand nombre de requêtes pour collecter l’intégralité de la base de données, et que certaines données peuvent être inutiles, plus il dispose de temps, plus il pourra recueillir d’informations », a ajouté OX Security.

La société de sécurité cloud Wiz a déclaré que la CVE-2025-14847 provient d’une faille dans la logique de décompression des messages réseau basée sur zlib, permettant à un attaquant non authentifié d’envoyer des paquets réseau compressés malformés pour déclencher la vulnérabilité et accéder à la mémoire du tas non initialisée sans informations d’identification valides ni interaction de l’utilisateur.

/>

/>

« La logique affectée renvoyait la taille du tampon alloué (output.length()) au lieu de la longueur réelle des données décompressées, ce qui permettait à des charges utiles sous-dimensionnées ou malformées d’exposer de la mémoire du tas adjacente », ont déclaré les chercheurs en sécurité Merav Bar et Amitai Cohen . « Étant donné que cette vulnérabilité est exploitable avant l’authentification et ne nécessite aucune interaction de l’utilisateur, les serveurs MongoDB exposés sur Internet sont particulièrement vulnérables. »

Les données de Censys, société spécialisée dans la gestion de la surface d’attaque, révèlent l’existence de plus de 87 000 instances potentiellement vulnérables , la majorité se situant aux États-Unis, en Chine, en Allemagne, en Inde et en France. Wiz a constaté que 42 % des environnements cloud possèdent au moins une instance de MongoDB vulnérable à la faille CVE-2025-14847. Cela concerne aussi bien les ressources exposées sur Internet que les ressources internes.

Les détails précis concernant la nature des attaques exploitant cette faille sont actuellement inconnus. Il est conseillé aux utilisateurs de mettre à jour MongoDB vers les versions 8.2.3, 8.0.17, 7.0.28, 6.0.27, 5.0.32 et 4.4.30. Des correctifs pour MongoDB Atlas ont été appliqués. Il est important de noter que cette vulnérabilité affecte également le paquet rsync d’Ubuntu , car celui-ci utilise zlib.

À titre de solution temporaire, il est recommandé de désactiver la compression zlib sur le serveur MongoDB en démarrant mongod ou mongos avec l’option networkMessageCompressors ou net.compression.compressors qui exclut explicitement zlib. Parmi les autres mesures d’atténuation, citons la limitation de l’exposition réseau des serveurs MongoDB et la surveillance des journaux MongoDB afin de détecter les connexions de pré-authentification anormales.

Mise à jour#

L’Agence américaine de cybersécurité et de sécurité des infrastructures (CISA) a ajouté la CVE-2025-14847 à son catalogue de vulnérabilités exploitées le 29 décembre 2025, exigeant que les agences du pouvoir exécutif civil fédéral (FCEB) appliquent les correctifs d’ici le 19 janvier 2026.

« Le serveur MongoDB présente une vulnérabilité liée à une incohérence du paramètre de longueur dans les en-têtes de protocole compressés zlib », a déclaré la CISA. « Cette vulnérabilité peut permettre à un client non authentifié de lire de la mémoire de tas non initialisée. »